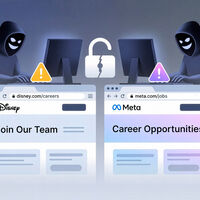

La industria de la IA tiene una nueva forma de convencerte de que necesitas la IA: darte miedo con la ciberseguridad

Robótica e IALa IA quiere convertirse en la gran defensora del software mundial. Y las grandes del segmento se están frotando las manos.

Leer más »